Door een menselijke fout stuurt Scarlet bezoekers van haar website per ongeluk naar een onveilige Chinese site met malware. De fout is rechtgezet maar kan hier en daar nog merkbaar zijn.

De fout werd opgemerkt door David Geens van hostingbedrijf Nucleus. Hij stelde vast dat iemand bij Scarlet voor een van de drie nameservers een tikfout had gemaakt. Ook IT-consultant Frank Louwers stelde vast dat er iets niet klopte.

Normaal heeft zo’n fout geen gevolgen. “Als een van die nameservers niet werkt, dan wordt je automatisch naar een andere gestuurd, maar in dit geval wist iemand het fout ingetikte domein te registreren en een nameserver op dat adres op te zetten,” legt Louwers uit aan Data News.

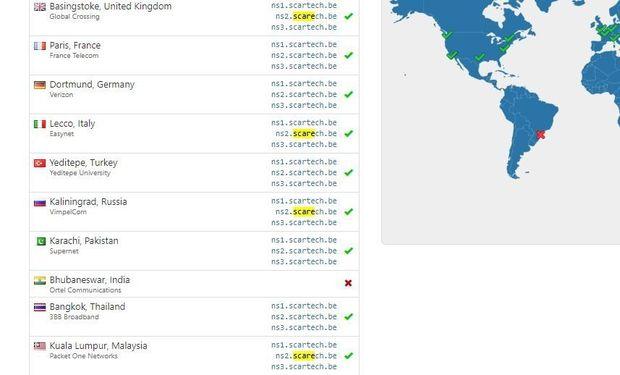

Scarlet gebruikt voor zijn DNS de naam Scartech.be maar door de tikfout werd dat bij name server 2 (er zijn er drie in totaal) ‘scarech.be’. Dat is ook iemand met slechte bedoelingen opgevallen waardoor het verkeerd getikte domein werd geregistreerd en misbruikt. “Die persoon heeft op op ns2.scarech.be een DNS server gedraaid en vanaf dan is het ongeveer één kans op drie dat een bezoeker van Scarlet.be terechtkomt op een site die vanaf die DNS-server wordt aangeboden. Scarlet zelf werd dus niet gehackt, maar door de fout werden sommige bezoekers naar een andere site doorverwezen.

Vanmorgen aangepast

Proximus, het moederbedrijf van Scarlet, bevestigt het probleem aan Data News. “Het is rond middernacht gebeurd en toen onze mensen het vanmorgen rond 8 uur hebben opgemerkt werd het meteen rechtgezet,” zegt woordvoerder Jan Margot.

Wel waarschuwt hij dat de oude doorverwijzing mogelijk nog in de cache zit bij gebruikers of andere providers. Daardoor kan het zijn dat mensen in de komende 24 uur nog op de malwaresite terechtkomen.

De impact van het probleem lijkt voorlopig beperkt. “Hier merkte je dat je op een andere site uitkwam. Maar dit kan even goed gebeuren bij een bank. Als dan iemand de site namaakt dan kunnen ze probleemloos gebruikersgegevens onderscheppen,” zegt Louwers.

De fout had, zelfs bij een tikfout, volgens Louwers ook kunnen voorkomen worden. “Je kan de inhoud van je zone file (het bestand waarin staat welke name servers worden gebruikt, nvdr) digitaal ondertekenen. Als je dan bij DNS Belgium aangeeft dat alles getekend wordt met die handtekening, dan gaan andere providers die instellingen niet overnemen wanneer er iets niet klopt.”