Een goed securitybudget is leuk, maar het stelt weinig voor wanneer een van je collega’s doorklikt op een phishingmail. En dat blijft lastig, want phishing wordt er alleen maar persoonlijker op.

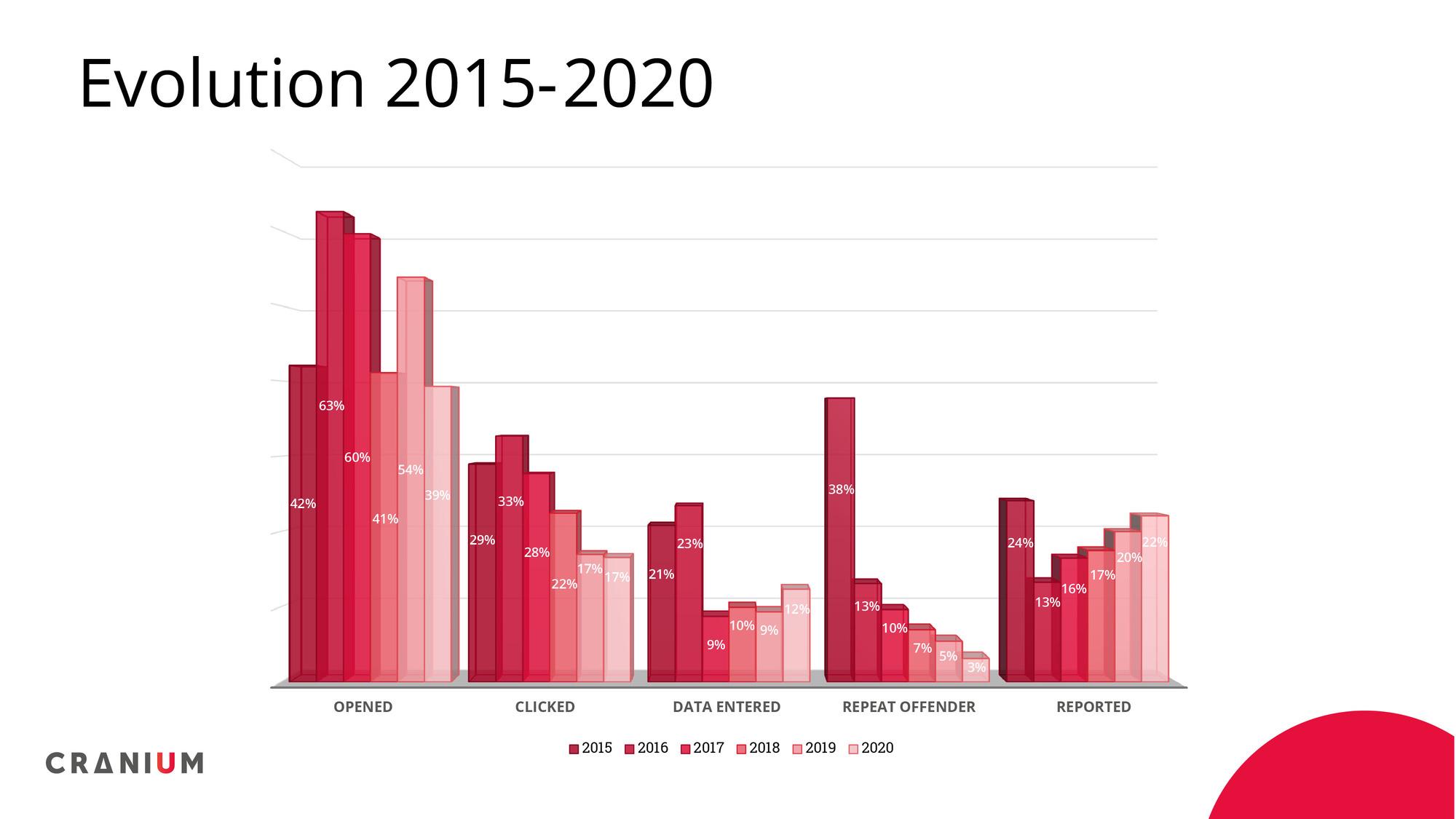

Data News spreekt met Bavo Van den Heuvel, chief knowledge officer en medeoprichter van Cranium. Zijn bedrijf voert onder andere phishingtesten uit en analyseerde recent de resultaten van vijf jaar phishingmails. Mensen zijn aandachtiger geworden, maar dat wil ook zeggen dat succesvolle phishers vandaag verfijnder te werk gaan.

‘Vroeger mocht het een slecht of oud logo zijn, of kon je tekst tikfouten bevatten. Vandaag herkennen mensen dat. Maar zodra het meer gepersonaliseerd is, trappen mensen er in. Ook mensen op de IT-afdeling, die administratorrechten hebben,’ zegt Van den Heuvel.

Dat kan soms zeer verfijnd zijn. ‘We hebben bij klanten voorbeelden gezien waarbij een oplichter zich voordoet als een werknemer die een onkostennota binnenbrengt, met de melding dat het rekeningnummer is veranderd. Maar zelfs de schrijfstijl van de persoon die ze imiteren wordt nagebootst. Daar kan je heel weinig tegen doen.’

Het massaal thuiswerken biedt daarbij nieuwe kansen voor oplichters. Een mail ‘van IT’ met de vraag om eerst je credentials bij te werken vooraleer je kan thuiswerken bijvoorbeeld. Of de waarschuwing dat hun credentials morgen verlopen. ‘En zo geven mensen hun Microsoft Office 365-gegevens af, want het adres lijkt te kloppen en de e-mailhandtekening klopt.’

Baas in CC

Een eveneens toegepaste techniek is mensen, bijvoorbeeld de baas, zogezegd in CC zetten. ‘Je ziet hun email display name staan en dat wekt vertrouwen. Maar je moet er met de muis over gaan om het echte emailadres te zien en dat doe je niet snel.’

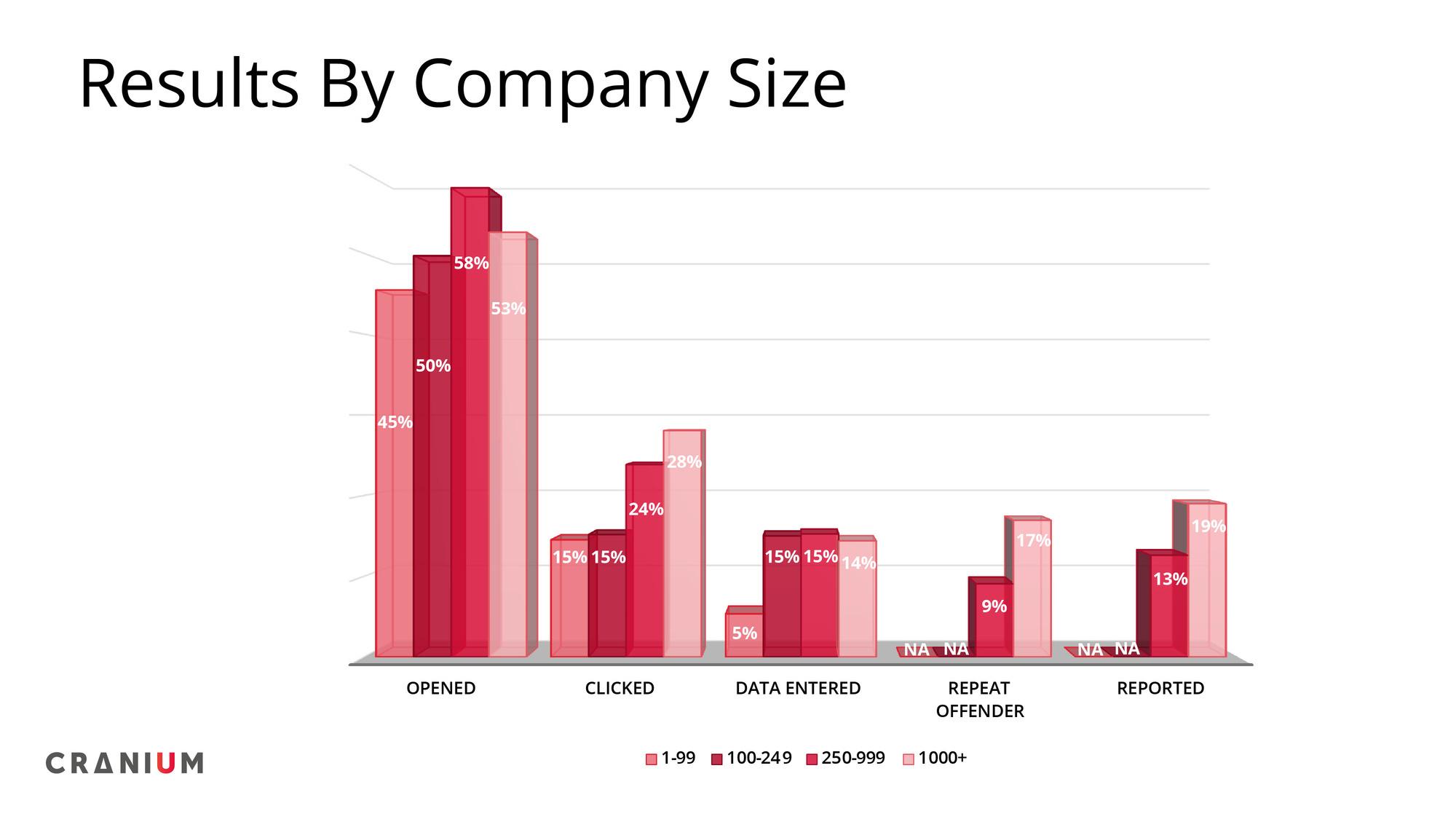

Met de phishingcampagnes die Cranium zelf uitvoert stelt het vast dat grote bedrijven met meer dan 1000 medewerkers doorgaans kwetsbaarder zijn. ‘Het securitybudget per werknemer ligt er misschien hoger, maar er is ook meer anonimiteit. Je kent niet elke medewerker bij IT en er kan al eens een vraag van een onbekende collega komen.’

Privéaccounts en thuistoestellen

Tweestapsverificatie is zeker een deel van de oplossing. Zo voorkom je dat iemand met alleen je gebruikersnaam en wachtwoord kan inloggen op een toestel. ‘Als je dat niet doet en iemand bemachtigt je inloggegevens, dan kan die persoon zijn tijd nemen. Mails versturen om dingen te testen, die verzonden mails weer wissen… Je geeft ze tijd om te doen wat ze willen.’

Maar anno 2020 beperkt ons werk zich niet tot onze werktoestellen. ‘Je ziet vaak dat mensen misschien wel opletten met hun werkaccount, maar dan op hun Skynet- of Telenet-account wel op vanalles doorklikken, of op hun persoonlijke pc dingen downloaden, maar met dat toestel ook hun werk uitvoeren. Lok ze met een persoonlijke boodschap, stop daar wat Javascript in en probeer de webcam of het bijhouden van toetsaanslagen te activeren en je bent er.’

Van den Heuvel: ‘Veel organisaties zijn dit jaar halsoverkop begonnen met BYOD toe te laten, zonder dat daar VMware of andere software rond security is voorzien. Dan neem je als bedrijf een groot risico. Ook juridisch ligt dat lastig, van je werkcomputer kan je zeggen dat je hem niet mag laten gebruiken door je partner of kinderen, van een persoonlijk toestel kan dat niet.’

Certificaten

Veel waarschuwingen rond phishing, zoals letten op taalfouten, zijn intussen achterhaald. Ook rond domeinnamen is het opletten geblazen. ‘Je kan er technisch voor zorgen dat websites zonder certificaat worden geweerd. Maar het is niet onmogelijk om een frauduleuze website te laten certificeren en dan omzeil je dat. En niet iedereen merkt het verschil tussen pakweg ing.be en lng.be (de tweede url is met een kleine letter L geschreven in plaats van een i, nvdr).’

Cranium is overigens zelf regelmatig het ‘slachtoffer’ van naamsverwarring. Het is immers ook de naam van een boardgame. ‘Elke maand krijgen we wel mails van mensen die vragen hebben over het spel, omdat onze website Cranium.eu is.’

Sectoren

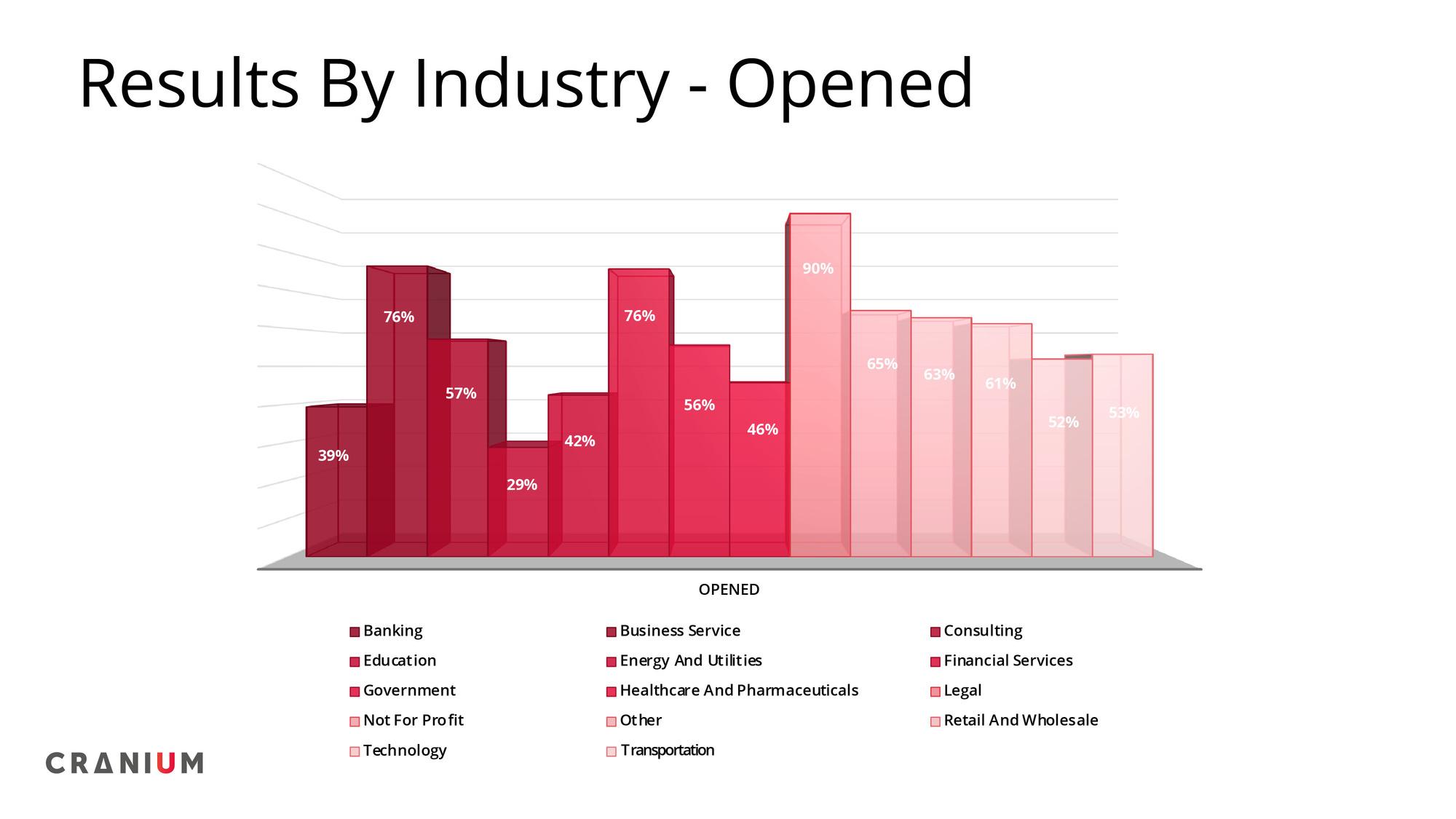

Van den Heuvel ziet succesvolle phishingcampagnes bij verschillende soorten bedrijven. Zoals een advocatenkantoor, waar de aanspreking kan triggeren. Of iets simpels als ‘de stukken van het dossier’, ‘Het zijn soms kleinmenselijke zaken, en in drukke periodes ben je nog gevoeliger voor dingen die de aandacht trekken.’

Technologiebedrijven doen het wel beter. ‘Daar merk je dat er meer kennis is over de materie of dat mensen de geijkte systemen in hun bedrijf kennen.’

Zelf phishen

Cranium zelf organiseert regelmatig phishingcampagnes. Ook dat vraagt enige voorbereiding. ‘De mailserver moet ons bericht vertrouwen, bij grote campagnes doen we ook testen vooraf en uiteraard is de CEO op de hoogte, maar zeker niet de rest van het management,’ zegt Van den Heuvel.’

‘Dat kan gaan van off the shelf phishingmails, dat is een goedkope en eenmalige campagne. Nadien kan je kijken of het gedrag moet worden bijgestuurd, of kan je een meer gerichte campagne proberen. Dan sturen we bijvoorbeeld elk kwartaal een mail, uiteraard niet op dezelfde vaste datum.’

De prijs van zo’n campagne loopt uiteen, maar Van den Heuvel nuanceert dat. ‘We hebben bedrijven gezien die door CEO-fraude tienduizenden euro’s kwijt zijn. Dan is enkele euro’s (per persoon) voor een phishingcampagne in een bedrijf met honderden medewerkers geen geld.’

Hij benadrukt ook dat zo’n campagne ook inzichten oplevert. ‘Je ziet wat je er mee voorkomt, maar ook hoe een phishingtest scoort per afdeling.’