It-integrator SPIE ICS, dat eerder deze week het slachtoffer werd van een cyberaanval, laat via zijn website weten dat het getroffen platform weer normaal werkt. De meerderheid van de klanten zou intussen opnieuw online zijn.

Dit verhaal wordt bijgewerkt met updates onderaan het artikel.

Door de cyberaanval op SPIE ICS, een afdeling van SPIE Belgium, was een aantal diensten van het bedrijf en van een aantal klanten sinds maandagochtend onbereikbaar. Het bedrijf maakte kort daarna zelf bekend het slachtoffer te zijn geworden van een cryptovirus. Deze vorm van ransomware kan ervoor zorgen dat allerlei computerbestanden versleuteld raken, waardoor ze voor de gebruiker of het bedrijf niet meer toegankelijk zijn. De hackers achter de gijzelsoftware eisen vervolgens losgeld om de computersystemen weer vrij te geven.

Hoeveel schade er is voor het bedrijf en de klanten die van de diensten gebruikmaken, is niet duidelijk. Ook is het niet bekend of er inmiddels al contact is geweest met de gijzelnemers en wat hun eisen zouden zijn.

Om te voorkomen dat het virus zich verder kan verspreiden, besloot SPIE ICS om de getroffen servers tijdelijk uit te schakelen.

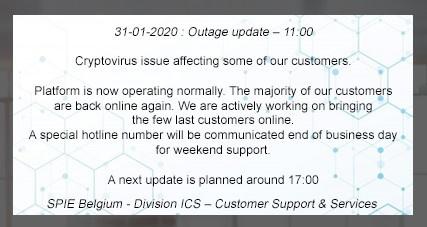

Update vrijdag 14u50:

SPIE ICS maakt via zijn website bekend dat het getroffen platform weer normaal werkt. De meerderheid van de klanten zou intussen opnieuw online zijn. Het bedrijf stelt naar eigen zeggen alles in het werk om ook de resterende klanten, die wel nog hinder hebben ten gevolge van het cryptovirus, zo snel mogelijk verder te helpen. Later op de dag zal het bedrijf een hotline-nummer communiceren voor telefonische ondersteuning in het weekend.

Update dinsdag 14u55:

Volgens SPIE Belgium zijn er in de nacht van maandag op dinsdag enkele belangrijke stappen gezet om de problemen een halt toe te roepen. Het herstelplan van de onderneming is gevalideerd door twee externe specialisten in cybersecurity, en engineers van SPIE zijn sindsdien in de weer om dat plan uit te voeren. Het bedrijf benadrukt dat de aanval nog steeds beschouwd wordt als een zogeheten Severity 1-incident, dat absolute prioriteit krijgt. Dinsdagavond zou SPIE opnieuw een nieuwsupdate naar buiten brengen.

Update maandag 18u34:

SPIE ICS laat weten dat de gijzelsoftware voor het eerst werd opgemerkt op zondag 26 januari om 17u00. Met behulp van experts in cybercriminaliteit testen de ICS-teams momenteel een oplossingsprotocol. Zodra vaststaat dat dit protocol werkt, wordt het geactiveerd bij alle betrokken klanten.

Om erger te voorkomen heeft ICS maandagvoormiddag al besloten om 75 van haar circa drieduizend klanten af te koppelen van de getroffen it-servers. ICS houdt deze klanten van elke nieuwe stap op de hoogte. Het bedrijft heeft inmiddels ook de bevoegde gerechtelijke autoriteiten gecontacteerd, met het oog op het neerleggen van een klacht voor de aanval (geklasseerd met ernstgraad 1).

Over SPIE en SPIE ICS

SPIE is een internationale dienstverlener op het vlak van elektrotechniek, machinebouw, airconditioning, energie en communicatienetwerken. De groep telt 46.500 medewerkers en realiseerde in 2017 een omzet van 6,1 miljard euro. Het bedrijf timmert ook al enkele jaren aan een internationaal it-luik. Met de acquisitie van Systemat in april 2018 begaf SPIE zich ook op de Belgische markt. Onder de noemer SPIE ICS ziet dienstverlener een belangrijke rol weggelegd voor het cloud- en IoT-platform Colligo.