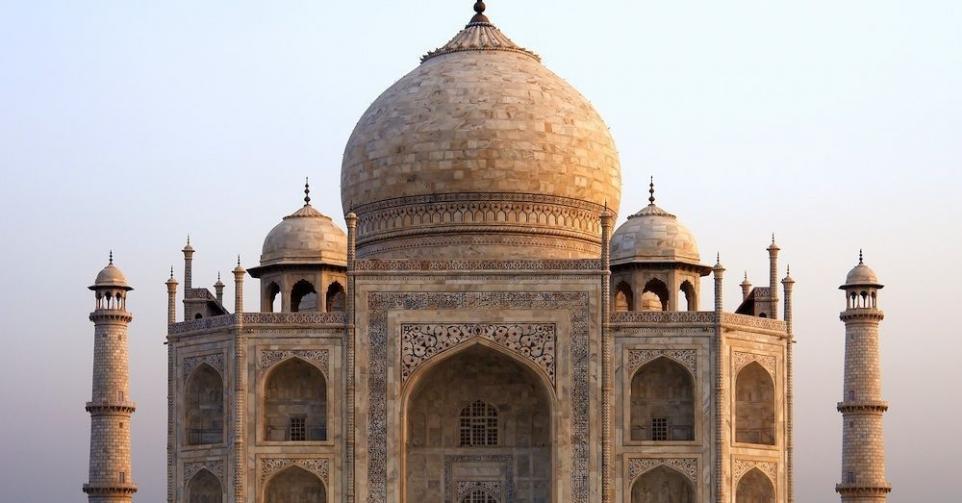

Kaspersky Lab heeft een nieuw cyberspionageplatform gevonden dat overheden en politieke groeperingen in Azië en het Midden-Oosten aanvalt. Het platform kreeg de naam Taj Mahal mee, en het bestaat uit zo’n 80 modules met geavanceerde mogelijkheden.

Een niet nader genoemde ambassade in Centraal-Azië wordt genoemd als een van de eerste bekende slachtoffers van Taj Mahal, een complexe operatie die twee verschillende malwares draait. De malware werd eind vorig jaar gevonden, en Kaspersky Lab komt er nu mee naar buiten. Het securitybedrijf schrijft dat het geen banden heeft gevonden met andere bekende spionage- of cybercrimegroepen, maar dat de malware wel bijzonder goed gemaakt is, en stilletjes in de achtergrond draaide zonder dat er iamand het merkte. Kaspersky schat dat ze al in de faciliteit draait sinds 2013 of 2014. De meest recente cyberaanval die het platform uitvoerde, dateert van augustus 2018.

Taj Mahal bestaat uit twee onderdelen. De eerste daarvan is een infectie genaamd Tokyo die een backdoor openstelt via Powershell en daarlangs de command and control server aanspreekt. Een tweede component, die Kaspersky Lab Yokohama noemt, wordt in de volgende fase gelanceerd. Yokohama bevat een virtueel bestandssysteem (Virtual File System, VFS) met alle plug-ins, open source-bibliotheken, databanken van derde partijen en configuratiebestanden. Dit is het onderdeel dat een hele reeks aanvalsmodules kan lanceren. Het zou onder meer data uit printerwachtrijen kunnen stelen, screenshots maken, browsercookies kunnen verzamelen of cryptografische sleutels buitmaken. Opvallend is ook de mogelijkheid om eerder bekeken bestanden van USB-sticks te stelen als de stick opnieuw wordt aangesloten op een computer. .

Volgens Kaspersky Lab is het best mogelijk dat Taj Mahal nog in andere organsiaties draait, gezien de complexiteit van de software. “Het verfijnde technische vernuft en de nooit eerder vertoonde functionaliteit van dit cyberspionageplatform zijn ongekend”, zegt Jornt van der Wiel, cybersecurity-expert bij Kaspersky Lab in een persbericht . “Daarom lijkt het ons zeer onwaarschijnlijk dat de enorme investering die hiermee gepaard gaat, voor één slachtoffer is ingezet.”