De malware die CCleaner infecteerde bevatte onder meer een manier om bij andere bedrijven binnen te breken. Onder de mogelijke doelwitten zouden Microsoft, Intel en Cisco zitten.

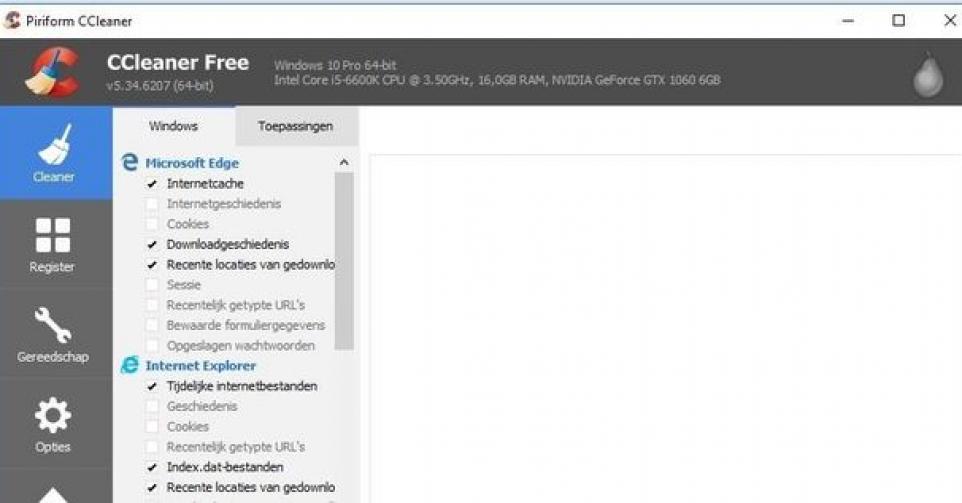

Talos, de securitydienst van netwerkgigant Cisco, heeft een nieuwe analyse online gezet van de malware die CCleaner wist te infecteren. Dat opruimprogramma, een onderdeel van het bekendere Avast, is een populair gratis tooltje dat vaak gebruikt wordt om pc’s op te schonen. Een met malware besmette versie werd ondertussen door meer dan twee miljoen gebruikers gedownload. Volgens Talos was het de bedoeling van de malware om zo een tweede reeks aanvallen te starten en op die manier binnen te breken bij grote technologiebedrijven. Volgens het onderzoek is de malware er misschien ook in geslaagd om zijn payload bij enkele van de geviseerde bedrijven te krijgen.

De malware in CCleaner verzamelt informatie over de machine waarop hij staat en stuurt die door naar wat Talos de ‘C2 server’ noemt. De mensen die die server beheren kunnen dan proberen om de host te infecteren met een tweede pakketje gespecialiseerde malware, de ‘payload’. Uit een analyse van de code op de C2 server moet nu blijken dat bij de doelwitten onder meer Cisco, Microsoft, Sony, Intel, VMware, Samsung, D-Link, Epson, MSI en Linksys zitten. Volgens de onderzoekers is de kans dan ook groot dat die tweede malware specifiek ‘IP theft’ mogelijk moet maken, het stelen van bedrijfsgeheimen en andere intellectuele eigendommen. Het onderzoek suggereert bovendien dat de hackers waarschijnlijk in China gebaseerd zijn.