Nu het stof gaan liggen is, analyseert Nathalie Van Raemdonck van het Belgian Cybercrime Centre of Excellence de Sony-hack en het ‘cyberoorlog’-aspect ervan. ‘Er is een langetermijnvisie nodig om cyberaanvallen af te wenden. Al is het twijfelachtig of rollen met spierballen veel uithalen tegen anonieme hackers.’

Of de Sony Pictures Entertainment-productie The Interview nu een goede film is of niet, hij heeft heel wat stof doen opwaaien. Niet alleen heeft hij van een ongeziene marketingcampagne kunnen genieten en een diplomatieke rel veroorzaakt, hij heeft ook heel wat precedenten geschept en mensen doen denken dat de cyberwar nu echt begonnen is.

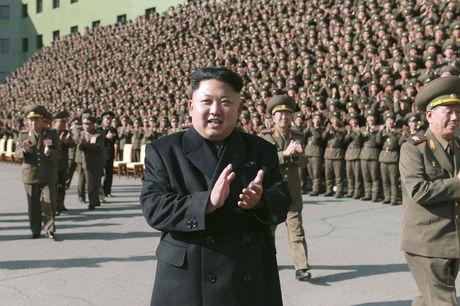

De evenementen van de afgelopen tijd lijken een film op zich. Twee komieken maken een dwaze prent over hoe de Noord-Koreaanse leider vermoord wordt. Die leider neemt hier aanstoot aan. Toevallig krijgt de producent met een doelgerichte cyberaanval te maken die zijn hele systeem vernietigt, en krijgen de bioscopen die de film willen uitbrengen het dreigement ‘9/11 niet te vergeten’. De grote bioscopen besluiten de film eerst niet te tonen, maar uiteindelijk wordt hij toch op alternatieve manier uitgebracht – via internet en onafhankelijke complexen. De VS wijst zeer snel met de vinger naar Noord-Korea en sanctioneert het land, waarop het Noord-Koreaanse internet plots een tijdje zonder internet zit. Obama wordt een aap genoemd, en we herinneren ons tussendoor ook dat beide landen nucleaire wapens hebben.

Het zal wachten zijn op de volgende Wikileaks vooraleer we écht weten wat er gebeurd is en wie verantwoordelijk was, maar veel kan alvast tussen de lijnen gelezen worden. Nu het stof gaan liggen is, wordt het interessant om te bekijken wat de Sony-hack teweeggebracht heeft.

Was de aanval op Sony een oorlogsdaad?

Er wordt in verband met de Sony-hack veel gesproken over cyber war. Maar was het platleggen van het bedrijf echt een daad van oorlog?

Er zijn bepaalde regels over wat oorlog is en wat toegelaten is. Het gebruik van geweld (use of force) is, zoals omschreven in het handvest van de Verenigde Naties, verboden, tenzij het om zelfverdediging gaat of toegestaan is door de VN Veiligheidsraad.

Op basis van precedenten is door de jaren heen overeengekomen wat zo’n verboden use of force kan zijn: ‘Het toekennen van schade met zulke omvang, duur en intensiteit dat het de territoriale integriteit of politieke soevereiniteit van een land bedreigt.’

Men spreekt dus van een oorlog wanneer een deel van de bevolking sterft en de nationale veiligheid bedreigd is. Doet je twee keer nadenken over het platleggen van een bedrijf dat, volgens Dr. Evil in Saturday Night Live, ‘al niet meer relevant is sinds de Walkman’.

Cyberdomein is grijze zone: ‘Internationale regels nodig’

Als het op oorlog aankomt is het cyberdomein een grijze zone. Er zijn geen duidelijke lijnen getrokken over wanneer er nu precies ‘voldoende schade’ is om iets als een oorlogsdaad te beschouwen. Er is geen internationale wetgeving, er zijn geen protocollen en bij gebrek aan precedenten zijn er ook geen normen. Dat zegt ook Pentagon Press Secretary Rear Admiral John Kirby, die aanstuurt om dringend internationale regels op te stellen.

Een gebrek aan internationale wetgeving en precedenten wil dus ook zeggen dat een land als de VS op zo’n aanval zou mogen reageren zoals het wil. De toelaatbaarheid hangt dan af van hoe de internationale gemeenschap hierop reageert. Maar het zou ook betekenen dat daar dan de lijn wordt getrokken.

De VS weten wel beter dan van deze hack niet de grote ‘cyber Pearl Harbour’ te maken, en dit niet als een oorlogsdaad te beschouwen. Zoals cyberwar-expert Peter Singer zei: ‘We gaan niet ten oorlog trekken met Noord-Korea omdat Angelina Jolie nu kwaad is op een Sony Executive.’

Tegelijkertijd heeft de VS de situatie heel serieus genomen, en dit als een zaak van nationaal belang behandeld. Zeker na de dreigementen van het hackerscollectiefje dat de aanval opeiste:

‘The World will be full of fear. Remember the 11th of September 2001. We recommend you to keep yourself distant from the places [where the movie is shown] at that time.’

Deze dreigementen hebben duidelijk een grote indruk nagelaten, die snel van cyberterrorisme doet spreken. Het stokpaardje van terrorisme waar de VS al sinds 2001 een oorlogsstrategie op heeft gebouwd, is een term die doet huiveren. Het concept ‘terrorisme’ wordt te pas en te onpas gebruikt om een hedendaags dreiging te omschrijven waar geen duidelijke staatsactor achter zit. De bedreiging die de ‘Guardians of Peace‘ hebben geuit om ‘9/11 niet te vergeten’, komt hard aan bij een land dat nog steeds niet over dit collectieve trauma heen is.

Overreactie van Sony uit blinde paniek?

Sony boog en liet de film uit 180.000 zalen verdwijnen, wat het nog eenvoudiger maakt er het label ‘terrorisme’ op te plakken. Maar toelaten angst te zaaien zonder duidelijk bewijs dat er fysiek geweld kan gepleegd worden, doet zaken net escaleren.

Zoals Peter Singer zei: de manier waarop Sony is omgegaan met de dreigementen is een case study van hoe er best niet gereageerd wordt op terroristische dreigingen. Volledig de eis inwilligen van een anonieme cyberdreiging, waarvan niet is aangetoond dat ze effectief uitgevoerd kan worden, maakt dat alles terrorisme kan zijn.

De overreactie heeft ook te maken met de grote onwetendheid van wat cyberaanvallen teweeg kunnen brengen. De angst voor het onbekende doet velen op hun achterpoten staan en in blinde paniek raken.

De schade

Maar: had Sony wel het recht om zo te reageren? Wat voor schade werd het bedrijf aangedaan, en welke reële dreiging was er?

Al hebben we nog nooit een openlijke cyberaanval gezien die als een use of force geclassificeerd werd, de mogelijkheid bestaat wel. Met het Aurora Project heeft de VS zelf aangetoond hoeveel fysieke schade een cyberaanval met zich mee kan brengen. De schade die aangericht werd bij de Sony-hack is echter niet vergelijkbaar met zulke fysieke schade.

Er werd 100 Terabyte aan data gestolen, en er werd ‘wiper malware‘ gebruikt. Die malware heeft min of meer Sony’s interne systemen vernietigd, gaande van productieplanning tot loonbetaling. Hierdoor moet alles vervangen worden, en werd de organisatie voor tamelijk lange tijd verlamd.

Maar dit soort malware werd ook gebruikt in de Zuid-Koreaanse DarkSeoul-case en de Saoudi-Arabische Aramco-case, die allebei niet beschouwd werden als een oorlogsdaad of terrorisme, en bij gebrek aan internationale afspraken blijft ook hier veel frustratie over hoe deze te classificeren en aan te pakken.

De blinde paniek die zich meester maakte over Sony omdat er bedrijfsgegevens gecompromitteerd waren, heeft alles verergerd. De gepercipieerde gravitas was ook ideaal voor Sony om minder incompetent te lijken, waarbij de aanval zo gesofisticeerd leek dat het bedrijf deze niet kon voorkomen. Het idee dat het ‘door een dictator gehackt werd’, kwam Sony goed uit om verantwoordelijkheid van zich af te schuiven, en om processen tegen zich te blokkeren. Het is echter geen geheim dat Sony’s veiligheidsvoorschriften zeer gebrekkig waren (volgens de wereldberoemde hacker Kevin Mitnick), en er dus veel koppen zullen rollen.

Wat Sony het meest te vrezen had, zijn de gelekte data, zegt ook de gerespecteerde securityconsultant van de Amerikaanse overheid Bruce Schneier. Hij beweert dat Sony niet bang was voor het mogelijke geweld dat de hackers konden aanrichten, maar wel voor de commerciële schade. Het is zeer waarschijnlijk dat de gelekte informatie momenteel aan de hoogste bieder doorverkocht wordt.

De rol van Noord-Korea

In de analyse van de Sony-hack is het diplomatieke aspect het meest frappante. De zogenaamde rol van Noord-Korea geeft stof tot nadenken. Hebben zij echt een gigantisch kapitalistisch bedrijf als Sony op de knieën gekregen omdat hun grote leider zich beledigd voelde?

Na enkele dagen al besloot de FBI dat de cyberaanval toegekend kon worden aan Noord-Korea, op basis van heel mager bewijsmateriaal. Deze attributie lokte veel kritiek uit van experts. Ze was gebaseerd op de gelijkenissen met de malware gebruikt in DarkSeoul, die toen ook toegeschreven werd aan Noord-Korea, en op basis van ander indirect bewijs. Verder wil de FBI niet bekend maken hoe het spoor naar Noord-Korea zou leiden. Al zou men niet denken dat de Amerikaanse overheid grove beschuldigingen zou uiten op basis van zulke lage bewijslast, het heeft helaas al zijn voorgeschiedenis met de massavernietigingswapens in Irak. Toen was de VS ook dronken van macht van een kale reis teruggekeerd.

In deze attributie werd de vinger gewezen naar Noord-Korea als actor in meer dan gewoon een criminele diefstal. Niet alleen de hack, maar ook de dreigementen werden volledig aan Noord-Korea toegeschreven. Een statement van de FBI wees uit dat de Noord-Koreaanse daden tot doel hadden aanzienlijke schade toe te brengen aan een Amerikaans bedrijf, het recht op vrije meningsuiting van Amerikaanse burgers te onderdrukken en de veiligheid van Amerikaanse burgers te bedreigen. De FBI stelde ook dat zulke daden van intimidatie buiten de grenzen van aanvaardbaar staatsgedrag vallen.

Noord-Korea ontkende enige verantwoordelijkheid voor de cyberaanval, al steunden ze hem wel als een ‘righteous deed of supporters and sympathizers‘. Ze gaven zelfs aan te willen helpen in het onderzoek, een verzoek dat werd afgewezen door de VS.

Het bleef niet bij vingerwijzen: de VS voerde op 2 januari extra sancties in tegen een land dat reeds onder de zwaarste economische sancties ter wereld ligt. Dit is ook effectief de eerste keer dat de VS een land straffen voor een cyberaanval op een Amerikaans bedrijf.

Amerika was blaffende pitbull, Noord-Korea gebeten hond

‘Toevallig’ viel ook Noord-Korea’s internet plat. De VS ontkenden hier een rol in te spelen, al kan hier met evenveel bewijs de vinger gewezen worden naar een land met verdachte motieven. En dan zou Noord-Korea evenveel recht hebben terug aan te vallen.

De VS handelden als een kwaad blaffende pitbull. Maar ook Noord-Korea reageerde als een gebeten hond, met een persbericht getiteld ‘De VS worden aangespoord eerlijk hun excuses aan de mensheid aan te bieden voor het kwaad aangedaan, voordat ze anderen zonder reden aanmanen‘.

Al bij al leken de VS voornamelijk uit paniek te handelen. Niet alleen is de schade niet aanzienlijk genoeg en was het doelwit geen nationale veiligheidskwestie, er werden bovendien zware beschuldigingen geuit tegenover een land op basis van zeer weinig bewijzen.

Of Amerika nu bewijzen heeft of niet, volgens Allan Friedman, onderzoeker aan de George Washington University’s Cyber Security Policy Research Institute, blijft het een verstandige diplomatieke strategie om zelfzeker schuld toe te wijzen. Om te voorkomen dat precedenten geschept worden, is het best om andere staten te ontmoedigen zulke acties te ondernemen door een land als Noord-Korea hardhandig af te straffen, ook bij gebrek aan stevige bewijslast.

Een langetermijnvisie om cyberaanvallen af te wenden zal nodig zijn naar de toekomst toe, zeker nu net een target list van Amerikaanse kritische infrastructuur is gelekt. Al is het twijfelachtig of rollen met spierballen veel gaan uithalen tegen anonieme hackers.

‘That’s my kind of war on terror’

Een samenzweringstheoreticus zou het hele gedoe afdoen als een geweldige marketingcampagne. Angst zaaien, patriotisme aanzwengelen, een Barbara Streisand-effect teweegbrengen waarbij iedereen wil zien wat ze niet mogen zien. De film dan toch uitbrengen waardoor iedereen hem gaat bekijken uit een persoonlijke daad van verzet; een trotse middelvinger richting Noord-Korea. Door zij die de film zagen, werd alvast vaak ‘that’s my kind of war on terror‘ getweet.

Een diplomatieke rel veroorzaken om een film te promoten? Dezer dagen verbaast niets nog. De film slaagde er, gewild of ongewild, in een van de grootste digitale releases ooit te bewerkstelligen, met zo’n 15 miljoen dollar aan inkomsten in slechts vier dagen.

The Interview zal zeker de geschiedenisboeken ingaan, maar misschien niet om zijn inhoud.

Door Nathalie Van Raemdonck. Werkt voorhet Belgian Cybercrime Centre of Excellence (B-CCENTRE). Schreef haar thesis als masterstudente in internationale veiligheid over Cyberwar, en ging die voorstellen aan de NATO.