Securitybedrijf G Data CyberDefense identificeerde in 2020 liefst 16,1 miljoen malware-samples. Dit zijn gemiddeld 76 nieuwe schadelijke stukjes code per minuut.

Volgens het securitybedrijf, dat zopas zijn jaarlijkse ‘malware top 10’ presenteerde, gaat het om een toename van 228,6 percent in vergelijking met 2019.

Extreem veel nieuwe Emotet-versies

In 2020 werd de zogeheten Emotet-malware het meest in omloop gebracht. In totaal werden er 888.793 verschillende versies geïdentificeerd. Een jaar eerder waren dat er ‘slechts’ 70.833, wat neerkomt op een stijging van 1.154,8 procent. Met name in het in de tweede helft van 2020 verschenen er extreem veel nieuwe versies (meer dan 860.000). Iedere minuut brachten cybercriminelen drie nieuwe varianten uit.

Emotet is een geavanceerde, zichzelf voortplantende en modulaire trojan. De malware kan automatisch andere kwaadaardige software, zoals Trickbot en Ryuk, verspreiden om bijvoorbeeld achter toegangsgegevens te komen om een systeem te versleutelen. Bovendien gebruikt Emotet meerdere ontwijkingstechnieken om detectie van beveiligingsoplossingen te omzeilen.

Eind januari werd aangekondigd dat een internationale politieoperatie de servers achter Emotet had ontmanteld. Hoewel deze operatie ervoor heeft gezorgd dat de agressieve malware veel minder actief is, adviseren de onderzoekers van G Data CyberDefense om waakzaam te blijven. Emotet blijft gevaarlijk omdat er verborgen samples in omloop zijn die cybercriminelen kunnen gebruiken om andere malware te installeren.

Dynamisch verloop

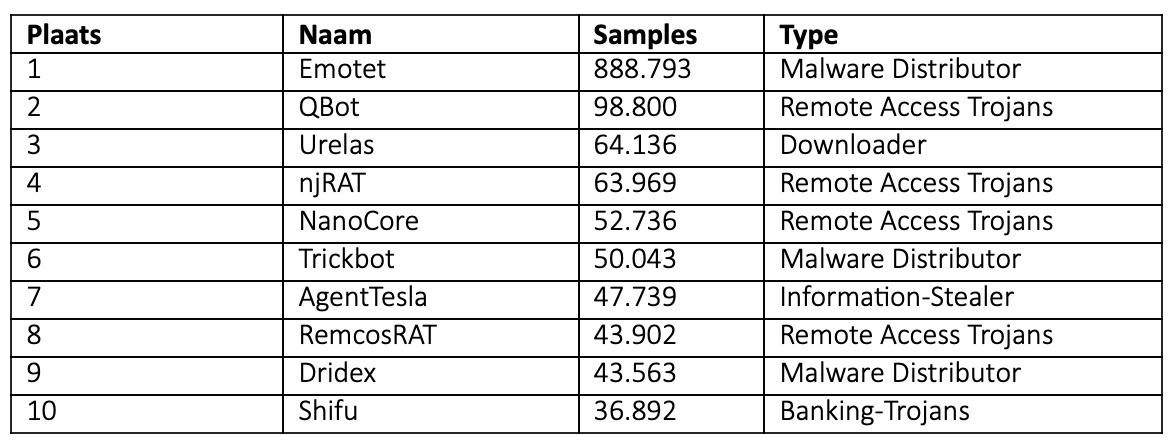

De ontwikkeling van cybercriminaliteit is volgens de onderzoekers zeer dynamisch. Zo verschenen zes van de tien meest gedetecteerde malwares niet eerder op de lijst. Na Emoter werden QBot en Urelas het vaakst geïdentificeerd.

Qbot gebruikt een aanvalspatroon dat voorheen alleen gebruikt werd door Emotet. De aanvallers sturen een nep-reply naar een bestaande e-mailconversatie. Voor de ontvanger is deze nepmail erg moeilijk te onderscheiden van een legitiem bericht, waardoor de slachtoffers de e-mailbijlage openen of op de link klikken. Op deze manier wordt een bank-trojan in werking gesteld om inloggegevens te kopiëren.

Op de derde plaats in de malware top 10 staat de downloader Urelas, die cybercriminelen gebruiken om meer schadelijke code te downloaden eenmaal ze een systeem hebben geïnfiltreerd.

‘Cybercriminelen blijven genadeloos misbruik maken van iedere zwakke plek in IT-beveiliging’, zegt Eddy Willems, Security Evangelist bij G Data. ‘Kritieke beveiligingslekken, ontbrekende updates of onzorgvuldig personeel zijn meestal de oorzaak van een succesvolle aanval. Vorig jaar zijn veel bedrijven slachtoffer geworden omdat ze plotseling medewerkers moesten laten thuiswerken.’

De malware top 10 van 2020